विषयसूची:

वीडियो: OrangePi R1 के साथ ब्रिज फ़ायरवॉल: 4 कदम

2024 लेखक: John Day | [email protected]. अंतिम बार संशोधित: 2024-01-30 09:22

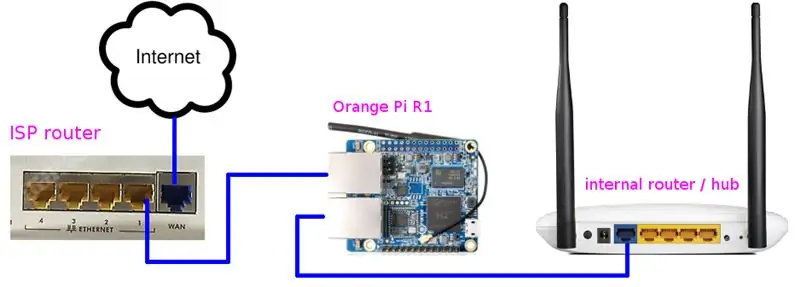

मुझे एक और ऑरेंज पाई खरीदनी पड़ी:) ऐसा इसलिए था क्योंकि मेरा एसआईपी फोन रात के मध्य में अजीब नंबरों से बजने लगा था और मेरे वीओआईपी प्रदाता ने पोर्ट स्कैन के कारण यह संकेत दिया था। एक और कारण - मैंने राउटर्स के हैक होने के बारे में बहुत बार सुना था, और मेरे पास एक राउटर है जिसे मुझे प्रशासित करने की अनुमति नहीं है (Altibox/नॉर्वे)। मैं भी उत्सुक था कि मेरे होम नेटवर्क में क्या चल रहा है। इसलिए मैंने एक ब्रिज-फ़ायरवॉल स्थापित करने का निर्णय लिया, जो टीसीपी/आईपी होम नेटवर्क के लिए पारदर्शी है। मैंने एक पीसी के साथ इसका परीक्षण किया, फिर मैंने ओपीआई आर 1 खरीदने का फैसला किया - कम शोर और कम बिजली की खपत। यदि आपके पास ऐसा हार्डवेयर फ़ायरवॉल रखने का अपना कारण है - तो यह आपके विचार से आसान है! हीट सिंक और एक अच्छा माइक्रो एसडी कार्ड खरीदना न भूलें।

चरण 1: ओएस और केबलिंग

मैंने आर्मबियन स्थापित किया:

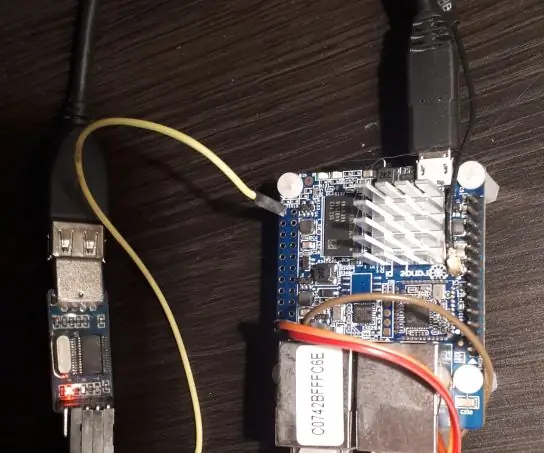

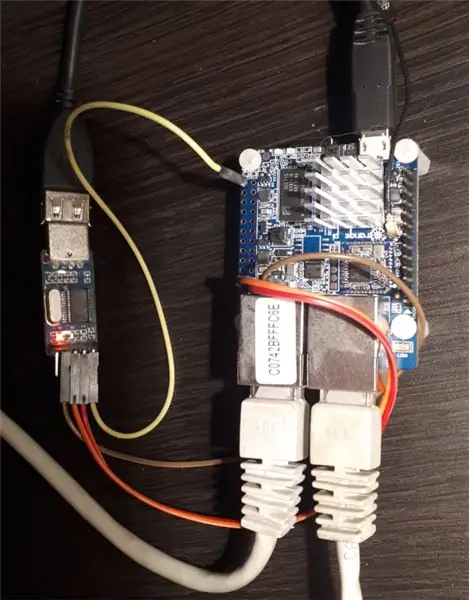

जैसा कि आपने शायद देखा है कि मैंने सीरियल कंसोल तक पहुंच के लिए यूएसबी टीटीएल कनवर्टर का उपयोग किया था, जो आवश्यक नहीं था, डिफ़ॉल्ट नेटवर्क कॉन्फ़िगरेशन डीएचसीपी मानता है।

कनवर्टर के लिए एकमात्र टिप्पणी - कई ट्यूटोरियल में कोई वीसीसी कनेक्शन नहीं सुझाया गया है। मेरे लिए यह तभी काम करता था जब बिजली की आपूर्ति जुड़ी हुई थी (3.3V बोर्ड पर एकमात्र चौकोर पिन है)। और बिजली की आपूर्ति चालू होने से पहले यूएसबी से कनेक्ट नहीं होने पर यह ज़्यादा गरम होने वाला था। मुझे लगता है कि आर 1 में ओपीआई ज़ीरो के साथ पिनआउट संगत है, मुझे आर 1 स्कीमैटिक्स खोजने में परेशानी है।

आर्मबियन को बूट करने, रूट पासवर्ड बदलने और कुछ अपडेट/अपग्रेड सामान के बाद मुझे दो इंटरफेस मिले ('ifconfig -a') - eth0 और enxc0742bfffc6e। इसे जांचें क्योंकि अब आपको उनकी आवश्यकता होगी - सबसे भयानक बात यह है कि अपने R1 को ईथरनेट ब्रिज में बदलने के लिए आपको केवल /etc/network/interfaces फ़ाइल को समायोजित करने की आवश्यकता है। मैं चकित था कि अर्म्बियन फ़ाइल के कुछ पूर्व-कॉन्फ़िगर संस्करणों के साथ आता है जिसमें शामिल हैं interfaces.r1switch - ऐसा लगता है कि हमें क्या चाहिए लेकिन यह काम नहीं करता है।

एक और महत्वपूर्ण बात ईथरनेट पोर्ट की उचित पहचान थी - enxc0742bfffc6e सीरियल पिन के पास वाला था।

इससे पहले कि आप R1 को इंटरनेट से संपर्क खो दें (ठीक है, इसे बेहतर तरीके से कॉन्फ़िगर किया जा सकता था) बस एक चीज़ स्थापित करें:

sudo apt-iptables-persistent स्थापित करें

चरण 2: /आदि/नेटवर्क/इंटरफेस

यदि आप स्थानीय नेटवर्क को eth0 पर स्विच करते हैं तो आपको निम्न इंटरफ़ेस फ़ाइल की आवश्यकता होती है (आप हमेशा sudo cp इंटरफेस के साथ मूल संस्करण पर वापस आ सकते हैं। डिफ़ॉल्ट इंटरफेस; रिबूट):

ऑटो br0iface br0 इनसेट मैनुअल

ब्रिज_पोर्ट्स eth0 enxc0742bfffc6e

ब्रिज_स्टेप ऑफ

ब्रिज_एफडी 0

ब्रिज_मैक्सवेट 0

ब्रिज_मैक्सेज 0

चरण 3: Iptables

रिबूट के बाद आपका R1 नेटवर्क के लिए पारदर्शी होना चाहिए और केबल कनेक्टर की तरह काम करना चाहिए। अब हम बुरे लोगों के लिए जीवन को और अधिक कठिन बनाते हैं - फायरवॉल नियमों को कॉन्फ़िगर करें (हैशेड लाइनें टिप्पणियां हैं; नेटवर्क पते को अपने डीएचसीपी कॉन्फ़िगरेशन में समायोजित करें!):

#सभी फ्लैश करें और दरवाजे बंद करें

iptables -Fiptables -P INPUT DROP

आईप्टेबल्स -पी फॉरवर्ड ड्रॉप

iptables -P OUTPUT DROP

# लेकिन आंतरिक नेटवर्क को बाहर जाने दें

iptables -A INPUT -m physdev --physdev-is-bridged --physdev-in eth0 -s 192.168.10.0/24 -j ACCEPT

iptables -A FORWARD -m physdev --physdev-is-bridged --physdev-in eth0 -s 192.168.10.0/24 -j ACCEPT

# डीएचसीपी को पुल के माध्यम से जाने दें

iptables -एक इनपुट -i br0 -p udp --dport 67:68 --खेल 67:68 -j स्वीकार करें

iptables -A फॉरवर्ड -i br0 -p udp --dport 67:68 --स्पोर्ट 67:68 -j स्वीकार करें

#सभी स्थापित ट्रैफिक को फॉरवर्ड किया जाए

iptables -A FORWARD -m conntrack --ctstate स्थापित, संबंधित -j स्वीकार करें

# केवल स्थानीय ब्राउज़र के लिए - डार्कस्टैट जैसे मॉनिटरिंग टूल तक पहुंच

iptables -A INPUT -i lo -j ACCEPT iptables -A OUTPUT -o lo -j ACCEPT

#ब्लॉक स्पूफिंग

iptables -A FORWARD -m physdev --physdev-is-bridged --physdev-in enxc0742bfffc6e -s 192.168.10.0/24 -m limit --limit 5/min -j LOG --log-level 7 --log-prefix नेटफिल्टर

iptables -A फॉरवर्ड -m physdev --physdev-is-bridged --physdev-in enxc0742bfffc6e -s 192.168.10.0/24 -j रिजेक्ट

चरण 4: अंतिम विचार

एक सप्ताह के बाद - यह पूरी तरह से काम करता है। केवल एक चीज जो मैं बनाऊंगा (और यहां जमा करूंगा) नेटवर्क निगरानी और एसएसएच के माध्यम से पहुंच है। मैं दोहराता हूं - मेरे द्वारा संलग्न की गई सामग्री में इंटरफ़ेस फ़ाइल बदलने से R1 डिवाइस IP नेटवर्क से अलग हो जाएगा - केवल सीरियल काम करेगा।

6 जून 2018: ब्रिजिंग में इतना काम नहीं है लेकिन R1 बहुत अधिक गर्मी उत्सर्जित करता है, बहुत अधिक। एक साधारण हीट सिंक बहुत गर्म हो जाता है - अजीब और मुझे यह पसंद नहीं है। शायद यह ठीक हो, हो सकता है किसी के पास पंखे के अलावा कोई उपाय हो।

18 अगस्त 2018: 'आर्मबियन मॉनिटर-एम' 38 सेल्सियस दिखाता है, जो मेरी व्यक्तिगत धारणा से काफी नीचे है। जब मैंने घड़ी को थोड़ा कम किया तो मुझे एक महत्वपूर्ण बदलाव (नीचे) महसूस हुआ:

इको 1000000 > /sys/डिवाइस/सिस्टम/सीपीयू/सीपीयू0/सीपीयूफ्रेक/स्केलिंग_मैक्स_फ्रीक

बीटीडब्ल्यू - मैं अपने घर डब्ल्यूएलएएन से जुड़ने में कामयाब रहा हूं लेकिन आर 1 को डीएचसीपी के माध्यम से कोई आईपी नहीं मिला है, स्थिर असाइनमेंट डीओ भी काम नहीं करता है। एक धारावाहिक के अलावा, एक प्रशासनिक इंटरफ़ेस रखने का यह मेरा पहला प्रयास था। एक अन्य विचार यह है कि अभी भी एक ईथरनेट पोर्ट को एक आईपी असाइन किया गया है। मैं कुछ महीनों में इस पर वापस आऊंगा।

सिफारिश की:

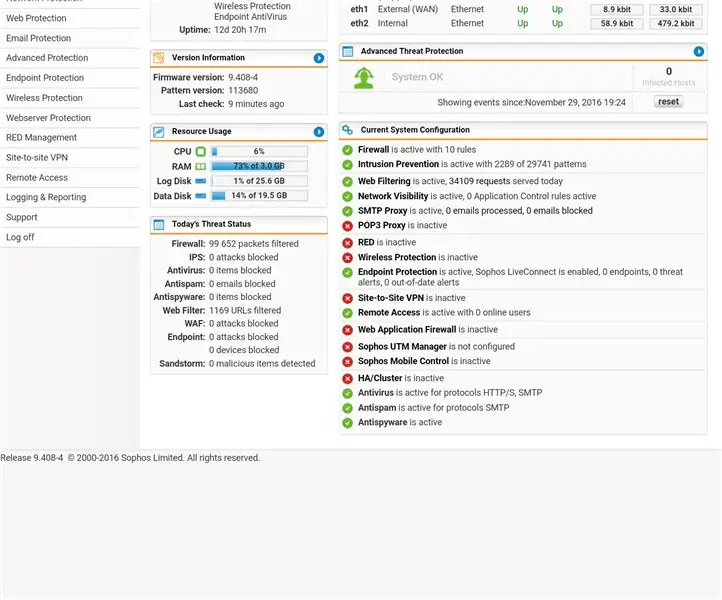

UTM फ़ायरवॉल के साथ अपने नेटवर्क को मुफ़्त में सुरक्षित रखें: 4 कदम

UTM फ़ायरवॉल के साथ अपने नेटवर्क को मुफ़्त में सुरक्षित रखें: यह मार्गदर्शिका आपके होम नेटवर्क पर सोफोस UTM स्थापित करने और चलाने के लिए बुनियादी बातों को कवर करेगी। यह एक मुफ्त और बहुत शक्तिशाली सॉफ्टवेयर सूट है। मैं सबसे कम आम भाजक को हिट करने की कोशिश कर रहा हूं, इसलिए मैं सक्रिय निर्देशिका एकीकरण में नहीं जाऊंगा, रिमोट

रास्पबेरी Pi4 फ़ायरवॉल: 12 कदम

रास्पबेरी पीआई 4 फ़ायरवॉल: नए रास्पबेरी पीआई 4 (आरपीआई 4) के साथ, मैंने खुद को घरेलू उपयोग फ़ायरवॉल बनाने का फैसला किया। इंटरनेट पर इधर-उधर ठोकर खाने के बाद, मुझे इस विषय पर गुइल्यूम कडौच (https://networkfilter.blogspot.com/2012/08/build

फायरवॉल में एमसी सर्वर जोड़ें: 12 कदम

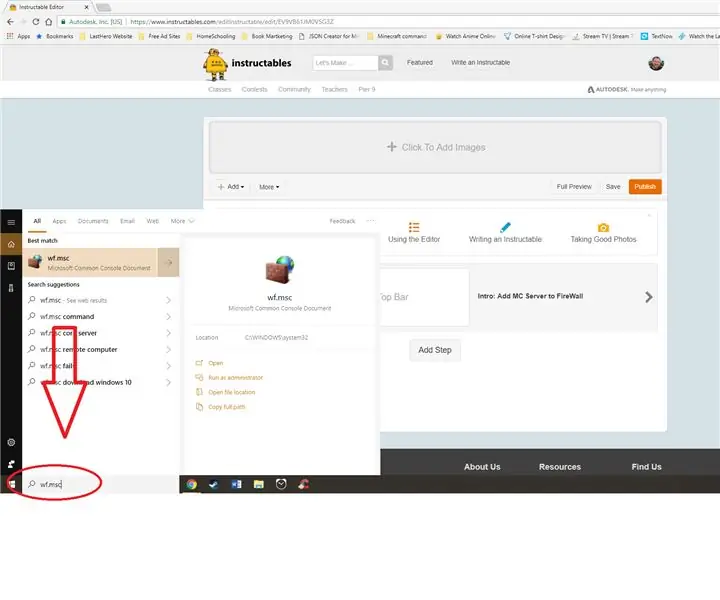

फायरवॉल में एमसी सर्वर जोड़ें: 1. टाइप करें "wf.msc" टास्कबार के बाईं ओर खोज बार में। Alt। कंट्रोल पैनल पर जाएं, विंडोज (डिफेंडर) फ़ायरवॉल खोलें और बाईं ओर मेनू से उन्नत सेटिंग्स का चयन करें

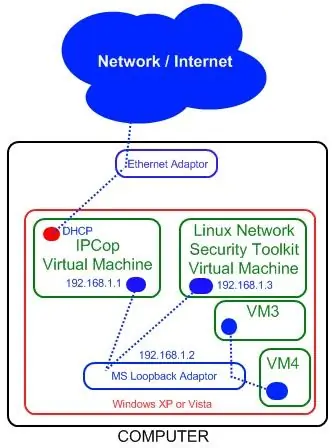

कैसे करें: अपने विंडोज होस्ट की सुरक्षा के लिए आईपीकॉप वर्चुअल मशीन फ़ायरवॉल सेटअप करें (मुफ्त में!): 5 कदम

कैसे करें: अपने विंडोज होस्ट की सुरक्षा के लिए आईपीकॉप वर्चुअल मशीन फ़ायरवॉल सेटअप करें (मुफ्त में!): सारांश: इस परियोजना का उद्देश्य किसी भी नेटवर्क पर विंडोज होस्ट सिस्टम की सुरक्षा के लिए वर्चुअल मशीन में आईपीकॉप (फ्री लिनक्स वितरण) का उपयोग करना है। आईपीकॉप उन्नत कार्यों के साथ एक बहुत शक्तिशाली लिनक्स आधारित फ़ायरवॉल है जैसे: वीपीएन, एनएटी, घुसपैठ का पता

नेटस्क्रीन फ़ायरवॉल का बैकअप कैसे लें: 8 कदम

नेटस्क्रीन फ़ायरवॉल का बैकअप कैसे लें: यह निर्देशयोग्य एक स्क्रिप्ट दिखाता है जिसका उपयोग स्क्रीनओएस चलाने वाले नेटस्क्रीन फ़ायरवॉल के बैकअप को स्वचालित करने के लिए किया जा सकता है